Autenticación con 2FA y 2SV

¿Que son, en que se diferencian y cual es mejor?.

DIVULGACIÓNTIPSSEGURIDADPROTOCOLOS

JLJuarez

12/16/20246 min read

Creo que a día de hoy todos estamos de acuerdo en que es imprescindible proteger nuestra identidad digital y lo que hacemos con ella en Internet, entre las herramientas que tenemos nuestra disposición están los procesos de autenticación y entre ellos tenemos el 2FA (Autenticación de doble factor) y el 2SV (Verificación en dos pasos). Mucha gente piensa que ambas cosas significan lo mismo o incluso que hacen lo mismo, pero no es así y en esta pequeña entrada del blog voy a intentar explicaros en que consisten y sus pros y contras.

Empecemos por el por el principio

Antes de meternos en materia es importante aclarar conceptos y ver qué sucede cuando iniciamos sesión con nuestras credenciales.

Con cada inicio de sesión hacemos uso de uno o varios factores de autenticación, por lo general solemos usar un identificador y una contraseña como primer factor y así verificar nuestra identidad. Pero hay algunos servicios que consumimos, que solicitan información extra para realizar este proceso de forma mas robusta y así confirmar nuestra identidad ante situaciones de alto riesgo, como puede ser el acceso a nuestro banco o confirmar alguna operación especifica.

Existen varios tipos de factores de autenticación y los podemos agrupar en:

Algo que sabes (por lo general tu contraseña o una clave PIN)

Algo que tienes (un Token, Smartcard, o similar)

Algo que eres (Huella dactilar, Reconocimiento facial, etc)

Con esto podemos reforzar considerablemente los procesos de autenticación/identificación, evitando que alguien nos pueda suplantar en cualquier operación de seguridad.

Aunque cada vez menos, aun existen métodos de acceso basados en lo que se conoce como SFA (Single Factor Authetication) o Factor de autenticación Simple, que no es otra cosa que el tipo tradicional de acceso de inicio de sesión, en el que solo se solicitan el usuario y contraseña al usuario, lo que en determinadas circunstancias y para determinadas operaciones resulta un procedimiento muy débil.

A día de hoy, podemos asegurar que el uso de las contraseñas por si solas, resultan un método débil para proteger nuestras cuentas y como de costumbre el problema empieza por parte del usuario: ya que este, debe crear una contraseña larga, compleja y única para cada cuenta, ademas debe almacenar las credenciales en lugar seguro.

Un consejo: Si usas un gestor de contraseñas, ten siempre en cuenta que el nivel de seguridad de las credenciales almacenadas equivaldrá, siempre, a la seguridad aplicada a tu contraseña maestra.

Aunque existen multitud de soluciones que facilitan la tarea de crear contraseñas robustas, la mayoría de los usuarios por algún absurdo motivo, no los utilizan y siguen prefiriendo el bolígrafo y los postit. Esto, a obligado a muchos servicios a tomar medidas implantando sistemas de autenticación en dos factores y validación en dos pasos.

Pero vayamos por partes

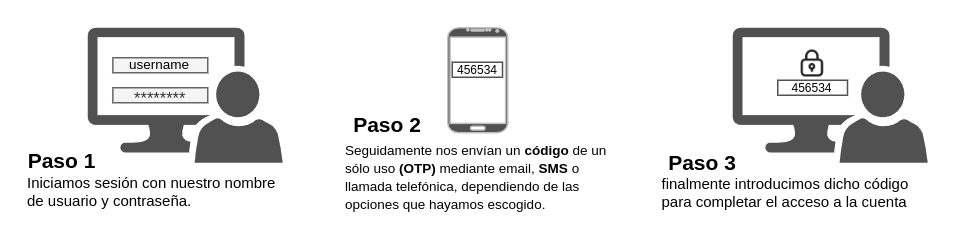

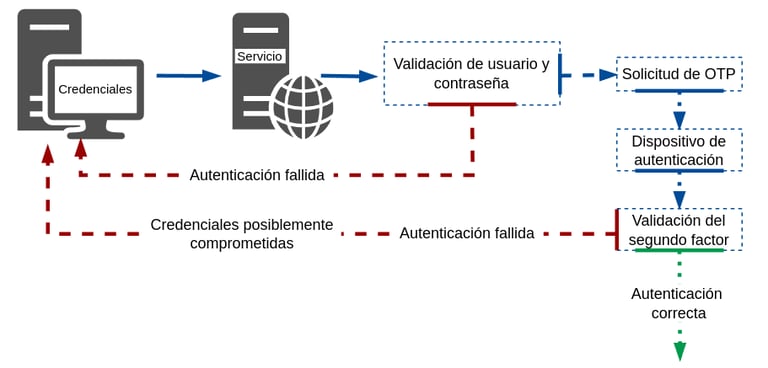

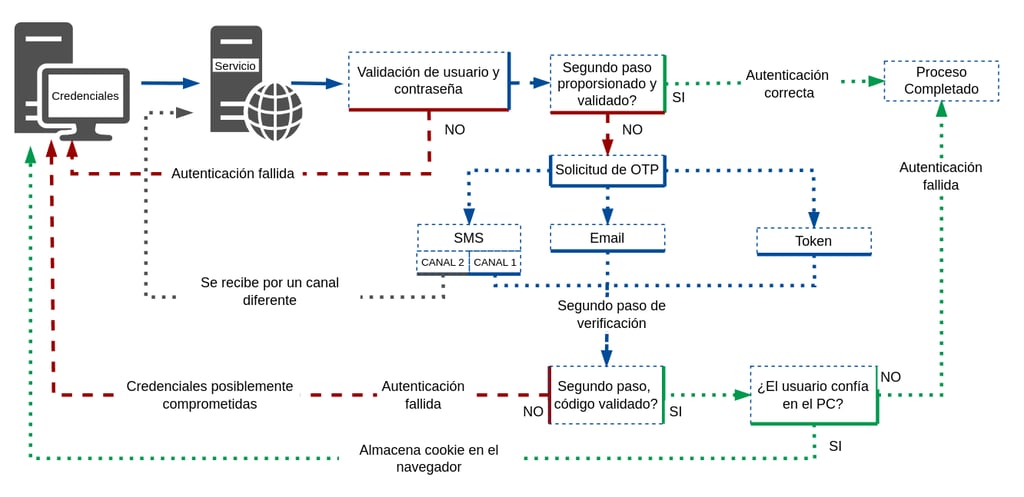

El 2SV (Verificación en dos pasos) es la forma más sencilla de ampliar la seguridad del anticuado SFA (Autenticación de Factor Simple). Si nos fijamos en servicios como Amazon, Google, Azure el proceso suele ser como sigue:

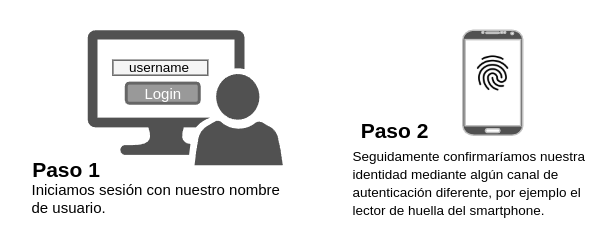

Tal y como se observa en la imagen, podríamos estar hablando de una simple contraseña (algo que sabes) seguida de una captura de huella o iris mediante nuestro Smartphone (algo que eres). Otro ejemplo podría ser el acceso a instalaciones mediante el uso de una Smartcard (algo que tienes) seguida de una verificación del iris o de una frase pronunciada a un dispositivo (algo que eres). Ademas debemos tener en consideración que los componentes utilizados en el proceso de autenticación, suelen utilizar canales diferentes de operación, lo que refuerza aun mas este sistema.

Aquí es donde entran en juego elementos como las Smartcards, Yubikeys, Feitian K9D, Thales Fusión y otros muchos. Que ponen a nuestro alcance múltiples funciones avanzadas, con certificaciones de seguridad que garantizan la generación y almacenamiento de tokens y claves de seguridad, que solo podemos utilizar nosotros y dentro de entornos previamente identificados.

La autenticación de doble factor mucho mas robusta y que se ha de resolver introduciendo un canal de operación diferente al utilizado con el primer factor. Aquí contamos con niveles de seguridad mucho mas altos, permitiendo el uso de nuestra identidad en entornos mas exigentes, donde se debe garantizar que el usuario del servicio es quien debe ser.

Como es lógico, de no completar estos pasos en tiempo y forma, esta claro que no podremos acceder al servicio.

Esto que a grandes rasgos podríamos pensar que es un 2FA (Autenticación de doble factor), resulta que no lo es, ya que estamos utilizando dos elementos del mismo tipo para autenticarnos, como son nuestra contraseña y la OTP que se nos va a enviar por SMS y por tanto, podemos considerar que esto, en los dos casos, es algo que sabes. Por eso decimos que el 2SV (Verificación en dos pasos) simplemente amplía el SFA (Autenticación de Factor Simple), ya que solicita que el usuario envíe ciertas evidencias diferentes, que por lo general serán tratadas del mismo modo y posiblemente por el mismo canal de comunicación.

En el caso del 2FA (Autenticación de doble factor) por el contrario, se solicitan dos factores de verificación de diferente naturaleza, donde cada uno se corresponde con una categoría de autenticación diferente y donde a grandes rasgos estaríamos siguiendo un procedimiento similar al siguiente:

Veamos su operativa

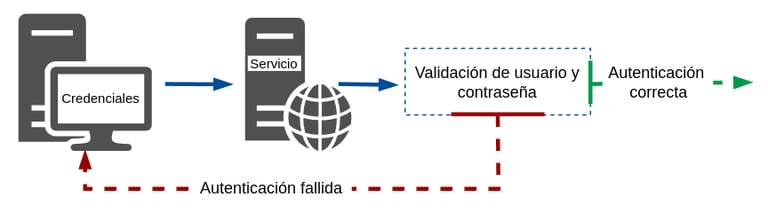

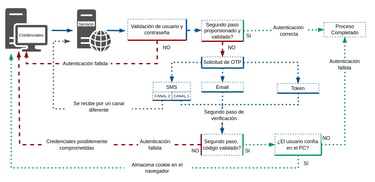

Para que comprendamos mejor su funcionamiento, en las siguientes imágenes intento mostraros las diferencias entre la autenticación básica o simple, el 2FA y el 2SV:

Inicialmente vemos lo que se conoce como autenticación básica o simple, que como su nombre indica es muy simple y se resuelve en un solo paso, solo recomendable cuando se esta en un entorno pre-asegurado o para situaciones donde no el nivel de riesgo es muy bajo.

El caso de la verificación en dos pasos es especial, ya que aunque aparentemente es similar al 2FA, añade la necesidad de que el primero y el segundo factor se verifiquen en dos pasos (casi me sale humo), pero esto no implica que como en el 2FA, se utilicen canales de operación diferentes. Inicialmente ofrece un refuerzo en si mismo a la autenticación básica, debido a la posibilidad de intervención en múltiples canales y procesos de la autenticación.

Creo que esta ultima imagen me ha quedado algo liosa pero creo que se comprende si seguimos el flujo con detalle, espero que no os líe demasiado.

Conclusiones

Para terminar podemos concluir que 2FA y 2SV no solo son cosas diferentes, sino que ademas son complementarios. Los dos pueden utilizar componentes similares o iguales, resultando cualquiera de los dos igual de eficientes siempre y cuando, se cumplan los requisitos básicos necesarios para su implementación en la solución que estemos buscando.

Finalmente solo me queda recomendar como usuario, que siempre que sea posible, utilicemos los métodos de autenticación que mas seguridad nos proporcionen en cada situación, ya que en los tiempos que corren tenemos la necesidad de mantener seguros nuestros datos y transacciones.

¿Cual es mejor?

Bueno, después de ver en que consiste cada uno de los métodos, creo que han quedado claras sus principales diferencias, pero existen otros elementos a considerar antes de decantarnos por uno o por otro.

A nivel de seguridad, obviamente 2FA dificulta mas el acceso no autorizado, al solicitar obligatoriamente dos componentes de diferente naturaleza para completar el proceso. Por contra 2SV es mas flexible, permitiendo el uso de componentes del mismo tipo y mismo canal de operación.

Si nos fijamos en el cumplimiento normativo, la balanza se decanta principalmente por el 2FA, ya que es el que mejor se adapta a los actuales reglamentos de protección de datos y seguridad, como HIPAA(Health Insurance Portability and Accountability Act), PCI DSS(Payment Card Industry Data Security Standard) y GDPR(General Data Protection Regulation).

A nivel de implementación que duda cabe que 2SV es mucho mas sencillo y por eso se usa mas en servicios básicos, o que ya disponen de otras medidas complementarias seguridad que garanticen su uso. Por otro lado 2FA dadas sus características, es mas utilizado en entornos mas hostiles y que requieren niveles de protección elevados, como bancos, servicios gubernamentales, etc.

En general no se puede considerar uno mejor que el otro, ya que todo depende del uso que le vayamos a dar, los recursos iniciales de seguridad con los que contemos y como no, el presupuesto que tengamos.

Historias de un Tech Lead

Reflexiones sobre arquitectura, desarrollo de software y otras cosas.

© 2025. All rights reserved.

NOTA:

Si, ya lo se, casi todas las imágenes contenidas en este blog, han sido y posiblemente serán generadas por IA, por desgracia no dispongo de capacidades artísticas adecuadas y mucho menos de tiempo para buscar imágenes adecuadas en la red. Por lo que muy pocas serán creadas por mi directamente.